Sieci proxy i bezpieczeństwo: ochrona przed atakami DDoS i brute force

Dowiedz się, jak sieci proxy chronią strony przed atakami DDoS i brute-force, ukrywają IP serwera i zwiększają bezpieczeństwo online. Praktyczne korzyści dla Twojej infrastruktury.

Proxychi

28 grudnia 2025

925

925

28 grudnia 2025

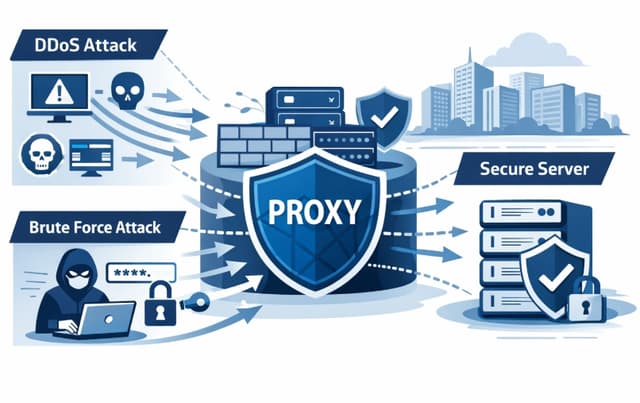

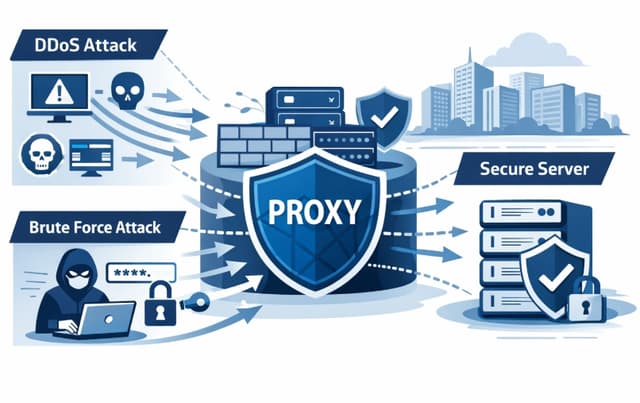

Współczesne strony internetowe oraz usługi online są nieustannie narażone na zagrożenia cybernetyczne. Do najczęstszych należą ataki DDoS oraz próby brute force polegające na masowym łamaniu haseł. Nawet dobrze skonfigurowany serwer lub system CMS nie zapewnia pełnej ochrony, jeśli infrastruktura jest bezpośrednio wystawiona do internetu. Właśnie w tym miejscu sieci proxy zaczynają pełnić rolę nie tylko narzędzia dostępu, lecz pełnoprawnego elementu architektury bezpieczeństwa.

Czym są ataki DDoS i brute force – w prostych słowach

Atak DDoS polega na przeciążeniu serwera ogromną liczbą zapytań, co prowadzi do niedostępności strony dla realnych użytkowników. Atak brute force to z kolei zautomatyzowane próby odgadnięcia danych logowania do paneli administracyjnych, API lub kont użytkowników. Oba typy ataków opierają się na jednym kluczowym założeniu: bezpośredniej interakcji z prawdziwym adresem IP serwera.

Gdy atakujący widzi infrastrukturę bez żadnej warstwy pośredniej, może:

- precyzyjnie zidentyfikować cel ataku;

- ponawiać próby z tysięcy różnych adresów IP;

- analizować reakcję serwera na zwiększone obciążenie.

Dlaczego standardowy firewall często nie wystarcza

Firewalle oraz rozwiązania WAF są niezbędnymi elementami ochrony, jednak działają na poziomie samego serwera. Oznacza to, że złośliwy ruch najpierw dociera do infrastruktury, a dopiero później jest filtrowany. W przypadku ataków na dużą skalę może to okazać się niewystarczające.

Sieć proxy pozwala przenieść część mechanizmów ochrony poza główny serwer, ukrywając jego rzeczywisty adres IP oraz rozkładając ruch pomiędzy wiele węzłów. Właśnie tutaj wyraźnie widać realne Proxy Security Benefits dla firm i projektów online.

Jak sieci proxy działają jako warstwa zabezpieczająca

Proxy pełni rolę pośrednika pomiędzy użytkownikiem a serwerem. Wszystkie zapytania trafiają najpierw do infrastruktury proxy, a dopiero potem do właściwego zasobu. Takie podejście zapewnia kilka kluczowych korzyści z punktu widzenia bezpieczeństwa:

- Ukrycie rzeczywistego adresu IP serwera Atakujący nie ma bezpośredniego wglądu w faktyczną infrastrukturę.

- Filtrowanie podejrzanego ruchu Zapytania o nietypowej częstotliwości lub zachowaniu mogą zostać zablokowane, zanim dotrą do serwera.

- Dystrybucja ruchu i równoważenie obciążenia Ruch jest rozpraszany pomiędzy wiele węzłów proxy, co zmniejsza ryzyko przeciążenia.

Ochrona przed atakami brute force dzięki rotacji IP

Ataki brute force często opierają się na tysiącach powtarzalnych zapytań kierowanych do formularzy logowania lub interfejsów API. Gdy wszystkie te próby pochodzą z jednego adresu IP, łatwo je zablokować. Problem pojawia się wtedy, gdy adres IP zmienia się dynamicznie. W tym kontekście kluczową rolę odgrywa rotacja adresów IP. Mobilne i rotacyjne proxy umożliwiają:

- regularną zmianę adresów IP wyjściowych;

- utrudnienie analizy wzorców ruchu;

- ograniczenie skuteczności zautomatyzowanych skryptów atakujących.

Dlatego rozwiązania oparte na IP Rotation Security Protection są często wykorzystywane jako dodatkowa warstwa zabezpieczeń dla paneli administracyjnych, formularzy logowania oraz endpointów API.

Proxy jako element kompleksowej strategii cyberbezpieczeństwa

Należy podkreślić, że proxy nie zastępują firewalli ani dedykowanych usług ochrony DDoS. Jednak znacząco zwiększają ich skuteczność. W połączeniu z WAF, regułami rate limiting oraz monitoringiem ruchu sieci proxy pozwalają:

- zmniejszyć obciążenie głównego serwera;

- utrudnić rozpoznanie infrastruktury przez atakujących;

- szybciej reagować na nienaturalną aktywność;

- poprawić stabilność działania serwisu podczas nagłych wzrostów ruchu.

Dla platform SaaS, sklepów eCommerce, narzędzi marketingowych oraz usług opartych na API oznacza to nie tylko większe bezpieczeństwo, ale również ciągłą dostępność dla realnych użytkowników.

Kiedy stosowanie proxy w celach bezpieczeństwa ma największy sens

Sieci proxy jako element ochrony sprawdzają się szczególnie wtedy, gdy:

- strona lub usługa udostępnia publiczne API;

- formularze logowania są dostępne z internetu;

- projekt obsługuje użytkowników z wielu krajów;

- kluczowa jest dostępność serwisu 24/7.

W takich przypadkach proxy przestają być jedynie dodatkiem technicznym, a stają się strategicznym elementem ochrony biznesu online.